Решил начать новый год с разбора почтового ящика, где накопилось просто непомерно большое количество непрочитанных писем.

На текущий момент уже удалил более тысячи писем и отписался от десятка рассылок, которые никогда и не читал. В основном это были рассылки с различных с сайтов разработчиков, которые предоставляют доступ к бесплатным расширениям и шаблонам к движкам сайтов только после регистрации.

Часть рассылок, которые не прочитаны, но потенциально интересны мне, отфильтровал в отдельные категории, чтобы добраться до них в течение года, либо удалить на очередной чистке.

Но количество писем в категории “Входящие” все еще весьма и весьма большое.

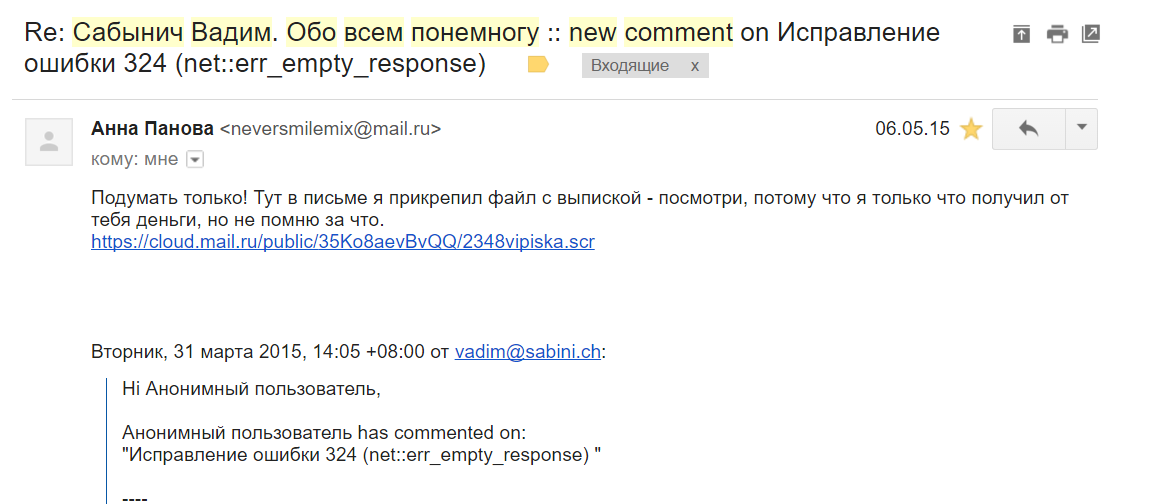

При разборе писем, обратил внимание на одно интересное. Хочу поделиться им. Это один из социальных способов инфицирования удаленного компьютера с целью получения либо контроля над ним (для ддос-атак, спама), либо с целью получения доступа к конфиденциальной информации (логины-пароли)

При получении подобных писем, перед тем как переходить по ссылке, проверьте исходящие письма, смс и звонки, онлайн-банк. Чтобы убедиться, действительно ли Вы связывались с этим человеком и действительно ли Вы делали какие-то финансовые операции с ним.

Если этот человек вам знаком, то свяжитесь с ним альтернативными вариантами связи и убедитесь/сообщите ему о таких письмах.

Спам – бич интернета, вообще не перехожу по ссылкам левых отправителей, сразу в спам.